Amazon なりすましメール 迷惑メール 詐欺の見分け方

こんにちはホワイトハッカー目指して勉強中のセキュヒロです。

早くホワイトハッカーになたい~。

Amazon なりすまし詐欺メール?

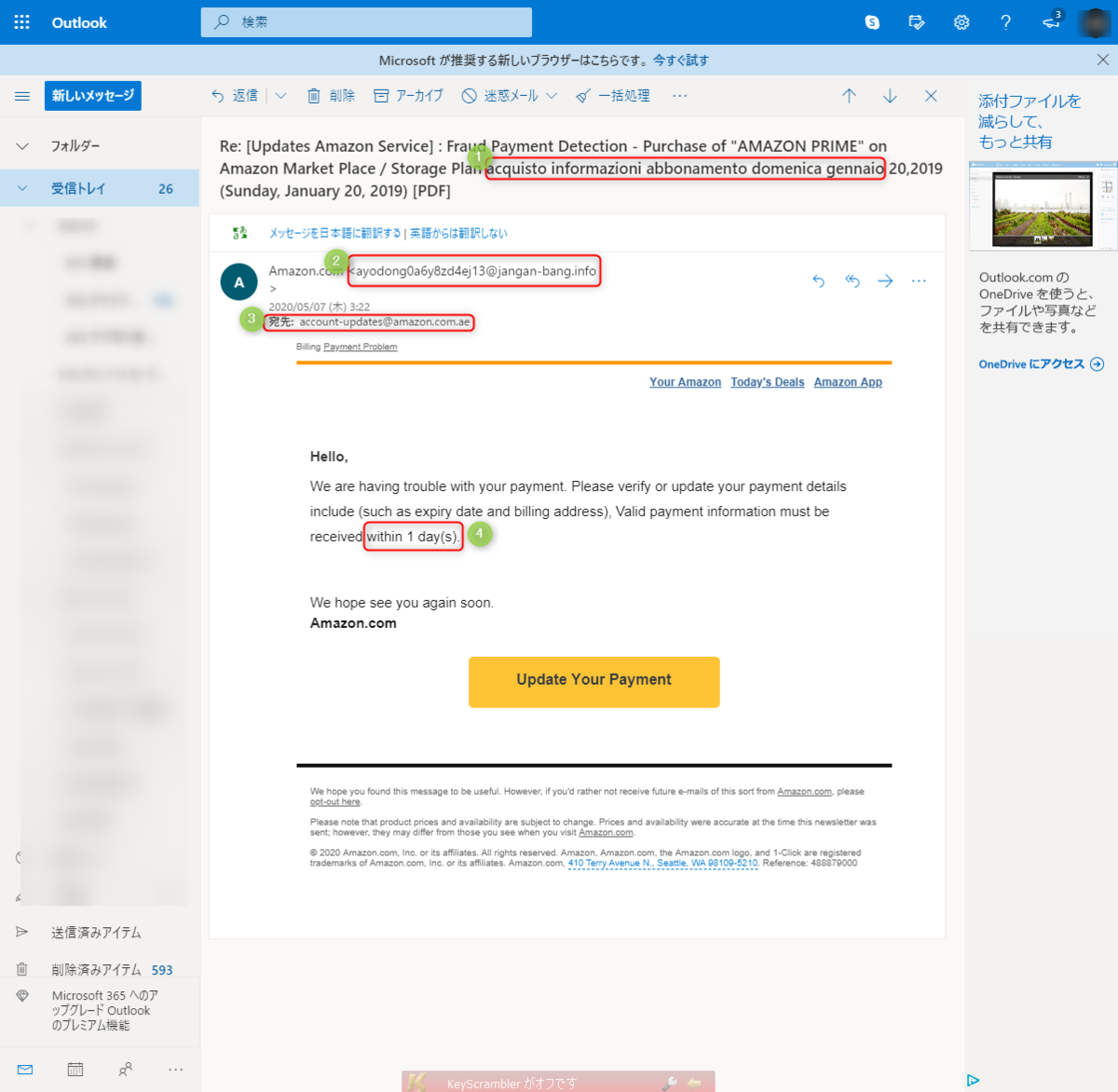

先日、以下のメールを受信しました。

これでもかってぐらいAmazonの文字が溢れかえってますね。逆に怪しいですね。

結論から言うとなりすまし詐欺メールですが、どうやってなりすまし詐欺メールと判断したか記載しておきます。みなさんも似たようなメールを受け取った際は、なりすまし詐欺メールの判断の参考にしてください。

見分け方① メール本文

よく読むとツッコミどころ満載ですね。

① 英語ならまだしも、スペイン語って。。。 騙す気あるのかね?

② 送信元のメールアドレス「ayodong0a6y8zd4ej13@jangan-bang.info」 全然Amazonと関係ないやん

③ 宛先メールアドレス「account-updates@amazon.com.ae」になってる。俺宛じゃないんかい。っていうか、Amazonにおくるんかい。最後のaeってなんやねん。

④ 「within 1 day(s)」1日以内に情報よこせって、期限短っか!! 相手に考える好きを与えない典型的な詐欺手口やん。

ということで、なりすまし詐欺メールですね。

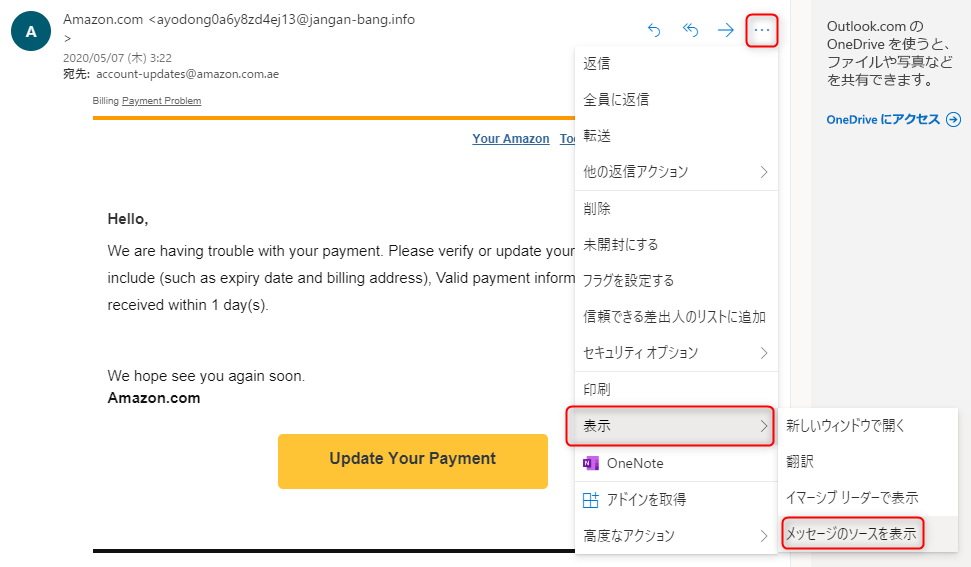

見分け方② メッセージのソースを確認

ちょっとマニアックになりますが、次のような確認方法もあります。

① 画面を右上「・・・」⇒「表示」 ⇒「メッセージのソースを表示」を選択(Hotmailの場合)してヘッダー情報を表示。

*メーラーによって、ヘッダ情報表示方法が異なります。

Gmail:http://blog.heteml.jp/?p=180

Outlook:http://blog.heteml.jp/?p=118

MacMail:http://blog.heteml.jp/?p=208

② “From:”と“Return-Path:”を確認

メールヘッダの中にある“From:”の内容をメールソフトは差出人として表示します。

メールヘッダの中にある“From:”の内容をメールソフトは差出人として表示します。

もし、その差出人メールアドレスに違和感を感じた時は、メールヘッダの中にある“Return-Path:”を確認してみてください。

“Return-Path:”で表示されているメールアドレスは、基本的には実際の配送時に使用された送信者アドレスが書き込まれています。

今回の“From:”と“Return-Path:”は同じなので、なりすまし詐欺メールの判断には使えませんが、 “From:”だけでなく“Return-Path:”も書き換えた可能性もあります。でも、メール内容とか雑だから今回の犯人はそこまでしてない気もしますが。

③”Received:”の確認

”Received:”は複数ありますが、そのメールを扱ったメールサーバが独自に書き込む情報です。上側にある情報のほうが受け取り側に近く、下側の情報が送信側に近くなります。

つまり、一番下にある”Received:”を見ると送信元の情報を確認できます。

今回の例で言うと、149.28.201.184というIPアドレスからメールが送信されたことを示していますので、IPアドレスを確認します。

ちなみに、「smtp.gmail.com」と記載がありますが、AmazonがGmailのsmtpサーバ経由で送信することは考えられないので、ここからもなりすまし詐欺メールということがわかります。

④ドメイン/IPアドレス サーチ 【whois情報検索】で確認

https://www.cman.jp/network/support/ip.html へアクセス

「149.28.201.184」を入力

管理情報紹介実行をクリック

ドメインがAmazon.comではなく、vultr.comとなっており、Amazonからのメールではないことは明確であり、ここからもなりすまし詐欺メールということがわかります。

見分け方③ Webサービス(トレンドマイクロサイトセーフティセンター)での確認

① トレンドマイクロサイトセーフティセンターにアクセス

global.sitesafety.trendmicro.com

② メール内のリンクを右クリック ⇒ 「リンクのアドレスをコピー」を選択

*左クリックすると詐欺サイトに飛ぶので要注意

③ ②でコピーしたアドレスを貼付け

④ 「今すぐ確認」をクリック

今回は未評価ということで、なりすまし詐欺メールとまでは判断できませんでしたが、新しい詐欺サイトのため未評価である可能性が高いです。

なお、トレンドマイクロサイトセーフティセンターは、開く前に危険度をチェックしてくれるウェブサービスです。

怪しそうなURLを開く必要がある場合は、トレンドマイクロサイトセーフティセンターを利用することで、今後の似たような詐欺サイトも見分けられます。

トレンドマイクロサイトセーフティセンターを使って、未然になりすまし詐欺サイトへのアクセスを防いだ例の記事は以下になりますので、参考にしてください。

security-hirohiro.hatenablog.com